En 2011, un fournisseur VPN populaire affirmait ne garder aucun log de ses utilisateurs. “No logs, ever.” C’était leur argument marketing principal.

En 2011, ce même fournisseur a remis aux autorités américaines les logs d’un utilisateur suspecté de menaces terroristes.

Des logs qu’il n’était pas censé avoir.

Ce qu’un VPN fait réellement

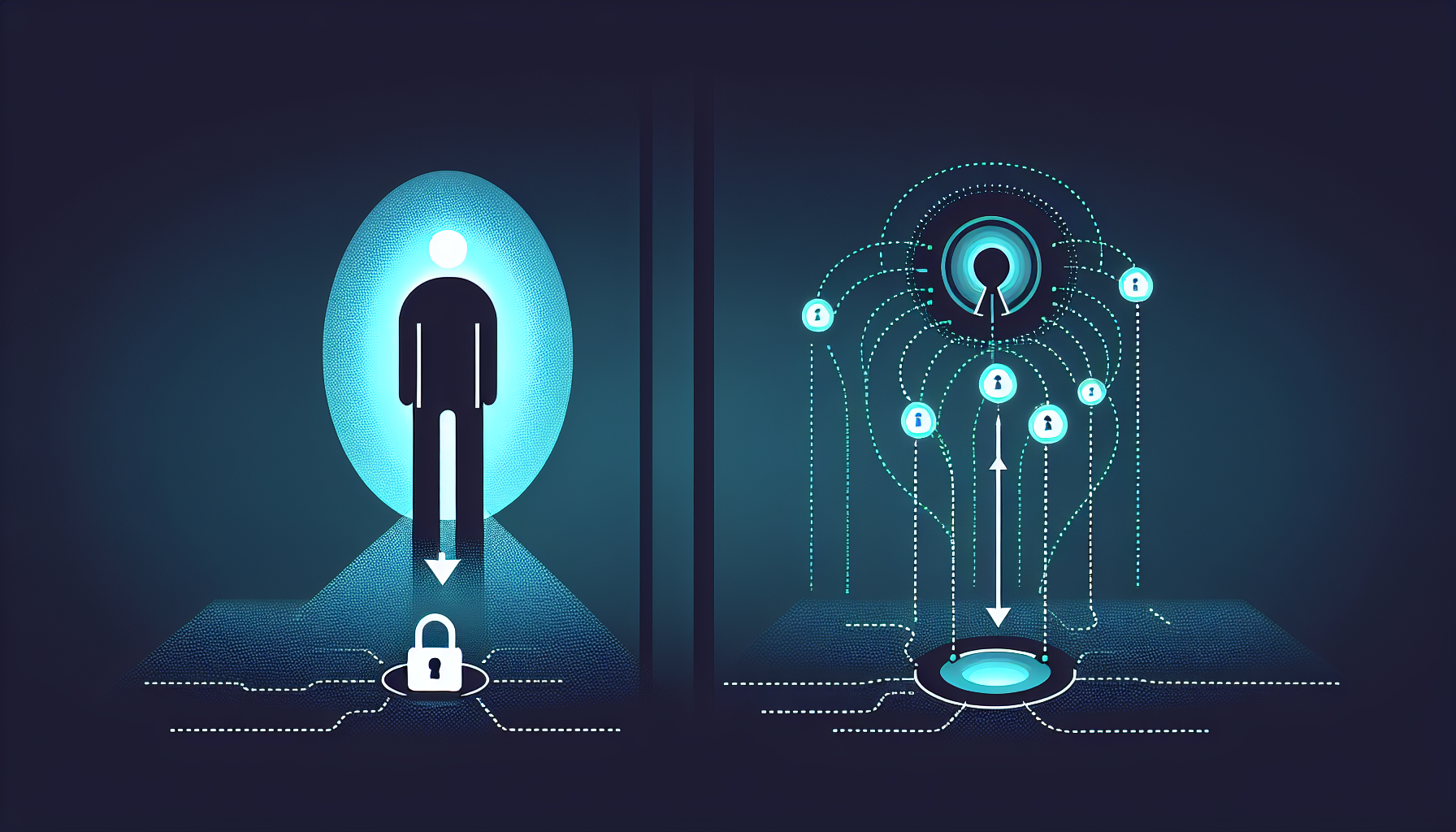

Un VPN (Virtual Private Network) crée un tunnel chiffré entre votre appareil et un serveur du fournisseur VPN. Votre trafic internet passe par ce serveur avant d’atteindre sa destination.

Ce que votre FAI (Vidéotron, Bell, Telus) voit sans VPN :

- Votre adresse IP réelle

- Tous les sites que vous visitez

- Le volume et le timing de votre trafic

Ce que votre FAI voit avec un VPN :

- Votre adresse IP réelle ✓

- Une connexion chiffrée vers le serveur VPN

- Rien d’autre

Ce que le fournisseur VPN voit :

- Votre adresse IP réelle ✓

- Tous les sites que vous visitez ✓

- Le volume et le timing de votre trafic ✓

Vous n’avez pas supprimé la surveillance. Vous l’avez déplacée. De votre FAI vers votre VPN.

La question pertinente : faites-vous plus confiance à votre VPN qu’à votre FAI ?

Ce que Tor fait différemment

Tor (The Onion Router) utilise un réseau de relais gérés par des volontaires à travers le monde. Votre trafic passe par au moins trois nœuds :

- Nœud d’entrée (guard) : connaît votre IP réelle, ne connaît pas la destination

- Nœud intermédiaire (relay) : ne connaît ni source ni destination

- Nœud de sortie (exit) : connaît la destination, ne connaît pas votre IP réelle

Chaque nœud ne voit qu’un fragment. Aucun nœud ne peut faire la corrélation complète.

Pour qu’un adversaire brise l’anonymat Tor, il faudrait contrôler simultanément le nœud d’entrée ET le nœud de sortie, ET corréler le timing du trafic. Difficile, mais pas impossible pour un adversaire avec des ressources importantes (NSA, etc.).

Le tableau comparatif honnête

| VPN | Tor | |

|---|---|---|

| Cache IP au FAI | ✓ | ✓ |

| Cache destination au FAI | ✓ | ✓ |

| Cache IP à la destination | ✓ (IP du VPN) | ✓ (IP du nœud de sortie) |

| Opérateur voit tout | ✓ (le VPN) | ✗ (distribué) |

| Vitesse | Rapide | Lent |

| Coopération légale possible | ✓ (selon juridiction) | Difficile |

| Résiste aux attaques globales | ✗ | Mieux |

Quand utiliser quoi

VPN — adapté pour :

- Accéder à du contenu géo-restreint (Netflix, etc.)

- Protéger votre trafic sur un WiFi public

- Cacher votre navigation à votre FAI

- Protéger votre vie privée quotidienne sans sensibilité élevée

Tor — adapté pour :

- Journalisme d’investigation ou communication avec des sources

- Activisme dans des contextes de surveillance

- Accès à des services .onion (Hidden Services)

- Anonymat fort face à des adversaires capables

Les deux ensemble : Possible, mais ça dépend dans quel ordre et pourquoi. Ce n’est pas automatiquement “double protection” — ça peut créer de la complexité sans bénéfice réel selon l’usage.

Les VPN à éviter

Les VPN gratuits sont, dans l’immense majorité des cas, des outils de collecte de données. Votre trafic est leur produit.

Les VPN avec des serveurs exclusivement dans les pays Five Eyes (États-Unis, Canada, Royaume-Uni, Australie, Nouvelle-Zélande) sont soumis à des accords de surveillance mutuelle. Un VPN canadien peut être contraint de coopérer avec les autorités américaines.

Ce que vous pouvez faire maintenant

- Si vous utilisez un VPN : vérifiez sa juridiction, ses audits indépendants publiés, et sa vraie politique de logs — pas les affirmations marketing

- Pour Tor : utilisez Tor Browser (configuration pré-faite et sécurisée) plutôt que de configurer Tor manuellement

- Évaluez votre modèle de menace : contre qui vous protégez-vous ? Un FAI curieux, un gouvernement, un hacker sur WiFi public ? La réponse change l’outil.

La question n’est pas “VPN ou Tor”. C’est “qui est votre adversaire et quelle confiance déplacez-vous vers qui”.

Un bon audit commence par là. Pour aller plus loin sur le choix d’un VPN au Québec avec les contraintes Five Eyes, lisez notre guide sur les VPN au Québec et ce que “no log” signifie vraiment.

Sequr — Agent certifié québécois

À lire aussi :