En 2013, la NSA a affirmé devant le Congrès américain ne pas espionner les citoyens américains.

Ce qui était vrai, techniquement : ils ne lisaient pas le contenu des appels. Ils collectaient les métadonnées — qui a appelé qui, quand, combien de temps, depuis où.

Le directeur de la NSA a dit à l’époque : “Nous tuons des gens sur la base des métadonnées.”

Ce n’est pas une métaphore.

Ce que votre application de messagerie sait de vous

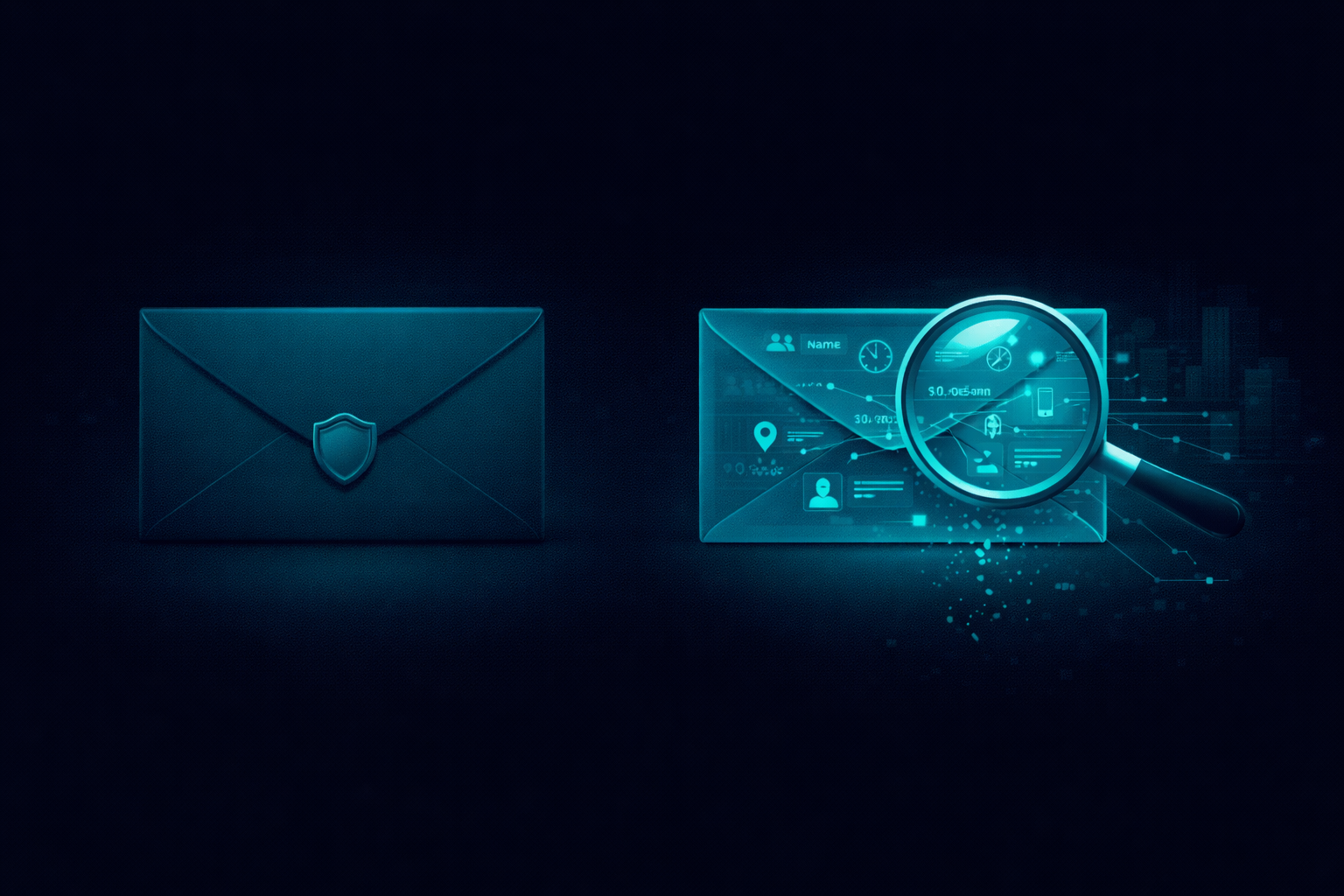

Quand vous envoyez un message chiffré, deux informations circulent :

- Le contenu — chiffré, illisible sans la clé

- L’enveloppe — qui envoie, à qui, quand

La grande majorité des applications protègent le contenu. L’enveloppe voyage en clair, ou est visible du serveur.

Signal chiffrait déjà le contenu depuis le début. Mais jusqu’en 2018, le serveur Signal voyait les numéros de téléphone de l’expéditeur et du destinataire à chaque message.

Pas le contenu. Mais qui parlait à qui.

Comment Sealed Sender fonctionne

Signal a publié Sealed Sender en 2018. Le mécanisme est élégant.

Normalement, un message ressemble à :

De : Alice (+1 514 555 0001)

À : Bob (+1 418 555 0002)

[contenu chiffré]Avec Sealed Sender, ça ressemble à :

À : Bob (+1 418 555 0002)

[contenu chiffré incluant l'identité d'Alice, chiffrée avec la clé de Bob]Le serveur Signal voit la destination. Pas la source. Seul Bob peut déchiffrer l’enveloppe et découvrir que c’est Alice.

Signal lui-même ne peut pas faire la corrélation entre les deux côtés de la conversation.

Pourquoi c’est important au Québec

En 2025, plusieurs journalistes canadiens ont fait l’objet de demandes légales pour identifier leurs sources. Les ordonnances visaient les données des plateformes de communication — pas le contenu des messages, mais les métadonnées de connexion.

Qui a contacté qui. À quelle heure. Combien de fois.

Sealed Sender retire cette information du serveur. Il n’y a rien à remettre à personne.

Ce n’est pas que pour les journalistes. Un médecin qui consulte un spécialiste VIH. Un avocat qui parle à un client en litige fiscal. Un lanceur d’alerte dans une entreprise. La liste des contextes où “qui parle à qui” est plus sensible que “ce qui est dit” est longue.

Les limites

Sealed Sender cache l’expéditeur au serveur Signal. Il ne cache pas :

- L’adresse IP — Signal voit l’IP de votre connexion. Pour cacher ça, il faut Tor ou un VPN de confiance.

- L’heure d’envoi — les serveurs voient quand un message est reçu

- Le fait que vous utilisez Signal — visible pour votre FAI

Pour un niveau de protection maximal, Signal propose aussi le mode proxy et la censorship circumvention — pour masquer même le trafic Signal à votre fournisseur internet.

Ce que vous pouvez faire maintenant

- Vérifiez que Sealed Sender est activé : Paramètres → Confidentialité → Statut d’enregistrement avancé → “Allow from anyone” pour les contacts connus

- Utilisez un numéro de téléphone séparé pour Signal si votre identité téléphonique est sensible (numéro VOIP, numéro prépayé)

- Activez le proxy Signal si vous êtes dans un contexte de surveillance réseau accrue

Le chiffrement du contenu, tout le monde en parle. La protection des métadonnées, personne n’en parle. C’est précisément là que les enquêtes réelles progressent.

Sealed Sender est un détail technique. Mais c’est ce genre de détail qui a protégé — ou trahi — des gens dans des situations réelles. Pour comprendre comment les clés de chiffrement elles-mêmes peuvent être compromises, lisez notre article sur le Perfect Forward Secrecy.

Sequr — Agent certifié québécois

À lire aussi :